Quelles sont les principales motivations du Hacktiviste ?

L’hacktivisme (portmanteau, contraction de hacker et activisme), également connu sous le nom de cyber activisme au Québec, est une forme d’activisme qui utilise des compétences en piratage informatique pour promouvoir un changement politique ou social.

Qui se cache derrière les cyberattaques ? Le virus a été développé après la découverte d’une faille de sécurité par un groupe de pirates informatiques appelé The Shadow Brokers. L’identité des auteurs de l’attaque reste à ce jour incertaine, malgré la similitude du code source du malware avec celui utilisé par un groupe de hackers nord-coréens.

Quelles sont les formes de piratage ?

Sécurité de vos données : les méthodes de piratage les plus courantes

- Hameçonnage.

- Ransomware.

- Vol de mot de passe.

- Logiciel malveillant.

- Usurpation du réseau Wi-Fi.

- Clé USB coincée.

Quels sont les hackers de bonne volonté ?

Chapeaux gris Pour eux, le hacking est un hobby comme un autre. Les Chapeaux Gris peuvent commettre des crimes, mais ils le font volontairement pour agir pour une bonne cause. Ils sont à mi-chemin entre les chapeaux noirs et blancs.

Quels sont les objectifs des pirates lors de cyberattaque ?

Le but des pirates numériques est de gagner la guerre de l’information en semant la peur dans les esprits.

Quel est l’objectif principal de la guerre cybernétique ?

La cyberguerre ou guerre Internet est l’utilisation d’ordinateurs et d’Internet pour faire la guerre dans le cyberespace. L’utilisation d’Internet vous permet d’infiltrer rapidement tous les réseaux les plus vulnérables au monde. …

Qu’est-ce qui motive généralement les cybercriminels à attaquer les réseaux par rapport aux Hactivistes ou aux pirates parrainés par l’État ?

Les activistes et les saboteurs constituent une menace, mais dans la plupart des cas, les attaquants ne sont pas déterminés à nuire aux organisations. La plupart des cybercriminels sont guidés par l’argent. … Les gains financiers sont généralement la motivation des pirates.

Quelles sont les motivations des hackers ?

Les deux principales motivations qui animent la grande majorité des cybercriminels sont l’argent et l’information. Selon un rapport de Verizon Enterprise, les motivations financières et d’espionnage représentent 93% des motivations des attaques.

Quel énoncé décrit la guerre cybernétique ?

La cyberguerre ou guerre Internet est l’utilisation d’ordinateurs et d’Internet pour faire la guerre dans le cyberespace. Depuis le début du XXIe siècle, le réseau mondial est devenu le théâtre d’affrontements militaires sérieux.

Qu’est-ce qui motive généralement les cybercriminels à attaquer les réseaux par rapport aux Hactivistes ou aux pirates parrainés par l’État ?

Les activistes et les saboteurs constituent une menace, mais dans la plupart des cas, les attaquants ne sont pas déterminés à nuire aux organisations. La plupart des cybercriminels sont guidés par l’argent. … Les gains financiers sont généralement la motivation des pirates.

Comment Appelle-t-on le type de pirate informatique ?

Un pirate informatique est un type de pirate informatique, généralement un « chapeau noir » ou un « chapeau gris » qui se spécialise dans le piratage de systèmes informatiques ou la casse de logiciels dits de sécurité (par exemple, la protection contre la copie).

Quels sont les types de hackers ? Phishing, ransomware, vol de mot de passe, malware, faux sites web, faux réseaux Wi-Fi…

Comment Appelle-t-on cette catégorie d’attaque informatique de site web Comment Appelle-t-on ce type de pirate informatique ?

Une cyberattaque cible les systèmes d’information (SI) ou les entreprises qui dépendent des technologies et des réseaux pour voler, modifier ou détruire un système vulnérable.

Comment Appelle-t-on cette catégorie d’attaque informatique défiguration de site web Comment Appelle-t-on ce type de pirate informatique ?

La distorsion, le flou, le flou ou la distorsion (dégradation) est une modification non sollicitée de la présentation d’un site Web après que ce site Web a été piraté. … C’est donc une forme de piratage de votre site.

Comment Appelle-t-on une attaque informatique ?

Les ransomwares, une menace informatique très courante Aussi connus sous le nom de ransomwares (ransomwares et réduction de logiciels), ce sont les virus les plus courants aujourd’hui. Les attaques ont augmenté en 2020.

Comment appel T-ON un hacker ?

Pirate de sécurité informatique Cette utilisation du terme est surtout connue du public en France. Le terme cracker est parfois utilisé pour désigner les hackers et ainsi les distinguer des adeptes de la sous-culture hacker.

Qui sont les plus grands hackers ?

Plutôt solitaire sympa

- Steve Jobs (1955-2011) & Steve Wozniak (67) Vente de coffrets dits « Blue Box » pour les appels interurbains gratuits. …

- Kevin Poulsen alias Dark (52 ans)…

- Kevin David Mitnick alias Le Condor (54 ans)…

- Gary McKinnon (51) …

- George Hotz ou GeoHot (28 ans)

Comment Appelle-t-on quelqu’un qui pirate informatique ?

En sécurité informatique, un hacker, hacker français ou hackeuse, est un professionnel de l’informatique qui cherche des moyens de contourner la sécurité logicielle et matérielle. …

Pourquoi les hackers hack ?

Vol/fuite d’informations C’est la raison la plus évidente. Les hackers sont toujours très ambitieux et essaient donc d’attirer le plus d’attention possible. … Souvent des hackers veulent usurper votre identité afin de l’utiliser pour des virements, des prêts…

Pourquoi les gens piratent-ils ? Derrière le terme « hacker » se cachent des utilisateurs particuliers qui préfèrent se plonger dans le corps plutôt que de simplement l’utiliser. Les principales motivations d’un hacker sont « la passion, le plaisir, le plaisir, l’échange et le partage ».

Comment font les hackers pour pirater ?

Le piratage repose principalement sur la manipulation technique. Cependant, parfois, les pirates manipulent également la psyché humaine, par exemple pour amener la victime à cliquer sur un lien ou à fournir ses informations personnelles.

Qui est le meilleur hackers du monde ?

Kevin David Mitnick est certainement le hacker le plus connu. Son histoire a été réalisée dans le film Cybertr @ que.

Comment les gens font pour pirater ?

Les pirates cibleront les vulnérabilités humaines et non techniques. Un exemple d’ingénierie sociale consiste à convoquer un administrateur réseau se faisant passer pour une société de sécurité afin d’obtenir des informations précieuses. Une autre méthode consiste à souiller.

Quel est le rôle d’un hacker ?

En effet, les hackers sont censés améliorer les systèmes de sécurité des entreprises. … Ils sont là pour trouver des défauts dans les logiciels Internet afin d’éventuellement introduire de meilleures solutions. Ce sont des hackers dits éthiques.

Quel est le but d’un hacker ?

Tout simplement, un hacker est quelqu’un qui utilise ses compétences informatiques pour résoudre un problème.

Quelle est le salaire d’un hacker ?

Rémunération. La rémunération d’un hacker éthique varie en fonction de la taille de l’entreprise qui l’emploie et de son expérience. Un hacker éthique novice qui exerce en France touchera en moyenne 4 000 € par mois contre 7 500 € pour un profil senior.

Qui sont les chapeau blanc ?

Les chapeaux blancs, parfois aussi appelés « hackers éthiques » ou « bons hackers », sont l’antithèse des chapeaux noirs. Ils utilisent des systèmes informatiques ou des réseaux pour détecter les failles de sécurité et faire des recommandations pour les corriger.

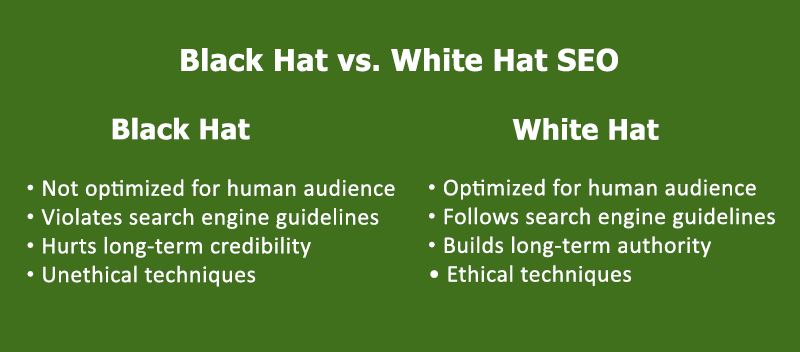

Quelle est la motivation de l’attaquant au chapeau blanc ? Les entreprises les emploient pour infiltrer les réseaux et détecter d’éventuelles failles dans leurs politiques de sécurité. Cela se fait généralement avant que les pirates black hat puissent trouver et exploiter les vulnérabilités. Les chapeaux blancs utilisent les mêmes outils et techniques que les chapeaux noirs.

Quelle est la motivation d’un agresseur White Hat ?

Ces « bons hackers » sont aussi souvent appelés « chapeaux blancs ». Motivation : activisme, curiosité, expérimentation, amélioration du monde. Ils fonctionnent avec ces outils : ils identifient les failles de sécurité dans les réseaux des entreprises ou des gouvernements.

Quels sont les différents types de hackers ?

Quels sont les trois types de hackers ? Selon leur motivation, les hackers peuvent être des « black hat hackers » (malveillants ou pirates), des « white hat hackers » (sympathiques ou « éthiques hackers ») ou des gris (entre les deux).

Quelle est la différence entre le piratage White Hat et le piratage Black Hat ?

Le chapeau noir (en français : « chapeau noir ») est un pirate informatique malveillant en argot informatique, par opposition aux chapeaux blancs, qui sont des pirates avec de bonnes intentions.

Quelle est la différence entre le piratage White Hat et le piratage Black Hat ?

Le chapeau noir (en français : « chapeau noir ») est un pirate informatique malveillant en argot informatique, par opposition aux chapeaux blancs, qui sont des pirates avec de bonnes intentions.

Quels sont les différents types de hackers ?

Quels sont les trois types de hackers ? Selon leur motivation, les hackers peuvent être des « black hat hackers » (malveillants ou pirates), des « white hat hackers » (sympathiques ou « éthiques hackers ») ou des gris (entre les deux).

Quel est l’objectif d’un hacker White Hat ?

Son véritable objectif est de découvrir les vulnérabilités du système afin de protéger votre entreprise contre les pirates informatiques dangereux. Les entreprises emploient des white hat hackers pour tester la résilience de leurs systèmes d’information.